ابزار nmap و نقش اساسی آن در هک

هک کردن یک سیستم یا به عبارتی نفوذ یا تست نفوذ به یک سیستم شامل مراحل مختلفی میباشد که اولین قدم آن جمع آوری اطلاعات است که امروزه با رشد اینترنت، با سرچ ساده شروع میشود. احتمالا برای بسیاری از شما پیش آماده باشد که دوستان قدیمی که از آنها بی خبر بوده اید را در اینترنت و شبکه های اجتماعی پیدا کرده اید. از دید هکرها، هر چه یک فرد شهرت کمتری داشته باشد، هدف سخت تری است.

ابزار nmap چه کاربردی در جمع آوری اطلاعات دارد

ابزار nmap یک ابزار اسکن شبکه است، مثلا اگر در خانه ی خود این ابزار را اجرا کنید، میتوانید افرادی که به شبکه متصل هستند را شناسایی کنید، و ip آنها و پورتهای باز آن ها را بررسی کنید(اگر port را به خاطر ندارید، باید بگویم پورت یک درب میباشد که اطلاعات مربوط به یک سرویس از آن جابجا میشود که گاهی باید باز باشد، مثلا اگر شما یک سایت دارید، کاربر باید اطلاعات آن سایت را ببیند، پس نیاز به یک درب باز است تا از آن اطلاعات جابجا شود که این درب ها با شماره مشخص میشوند مثلا میگوییم پورت 80).

نصب ابزار nmap در لینوکس و ویندوز

ابزار nmap در کالی لینوکس به صورت پیش فرض نصب میباشد اما میشود در توزیع های دیگر لینوکس نیز با فرمان sudo apt install nmap نصب شود. اما کاربران ویندوز نیز میتوانند یا لینوکس را در ماشین مجازی نصب کنند یا به صورت wsl نصب کنند یا اینکه برنامه گرافیکی Zenmap را روی ویندوز نصب کنند(Zenmap بسیار خوب جواب میدهد و برای شروع بسیار راحت است). درضمن تاکید میکنم که برای استفاده از این ابزار نیازمند درک حداقلی از ip و پورت دارید.(به طور کلی بهتره دوره network+ را گذرانده باشید)

لینک دانلود Zenmap(رایگانه!!!پس از سایت اصلیش بگیرید): https://nmap.org/download.html

کار با nmap و zenmap

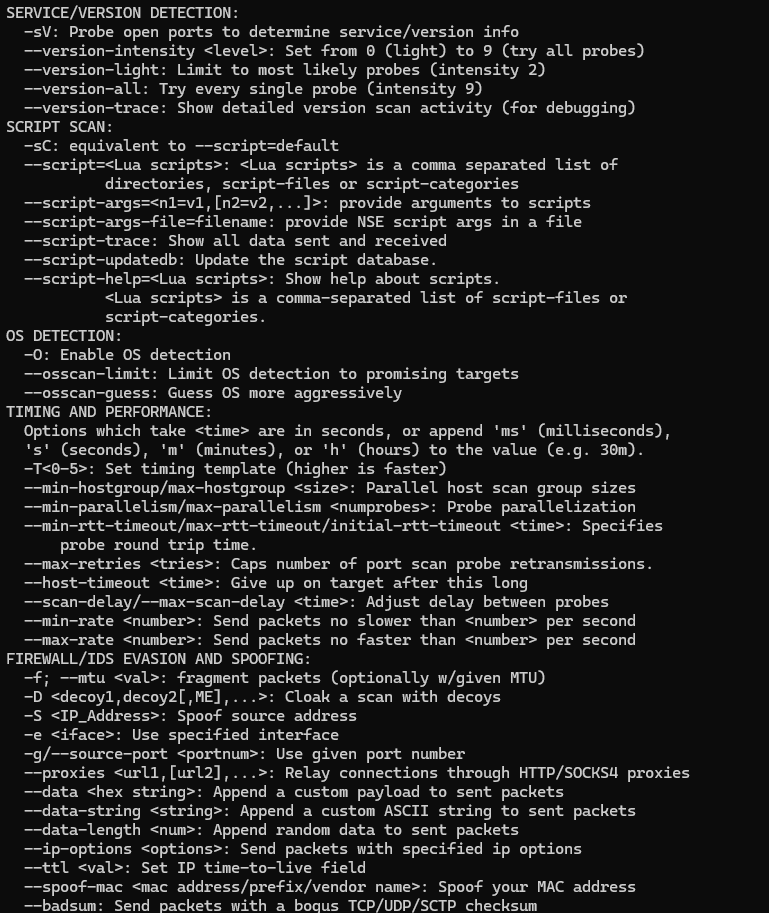

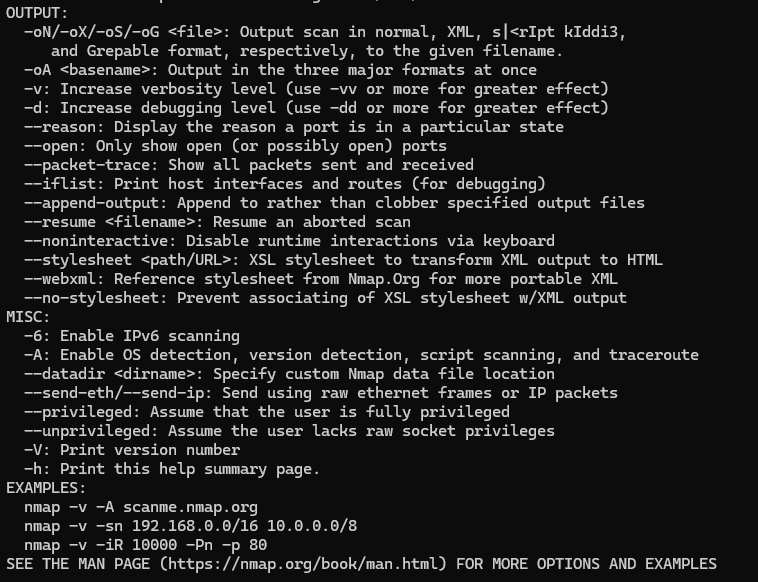

حال گام به گام و تصویری، اول Zenmap و بعد ابزار nmap را بررسی میکنیم. من سعی میکنم یک اسکن ساده را توضیح دهم، باقی آموزش به عهده ی شماست که طبق help دستور، آن را تست کنید و تجربه کسب نمایید.

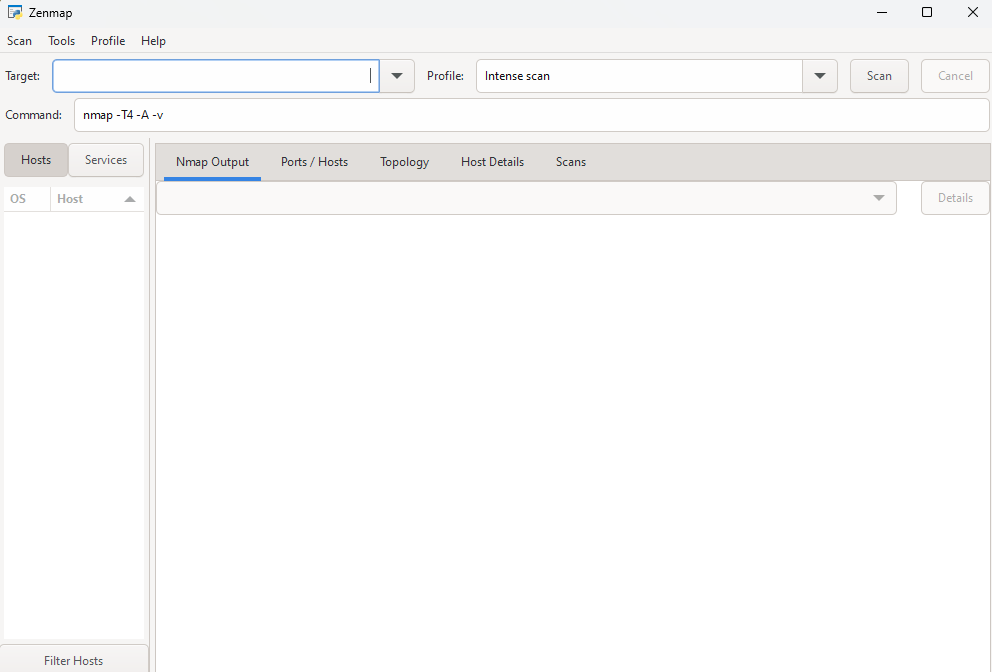

تصویر زیر محیط Zenmap میباشد که باید چند next ساده نصب کردید.

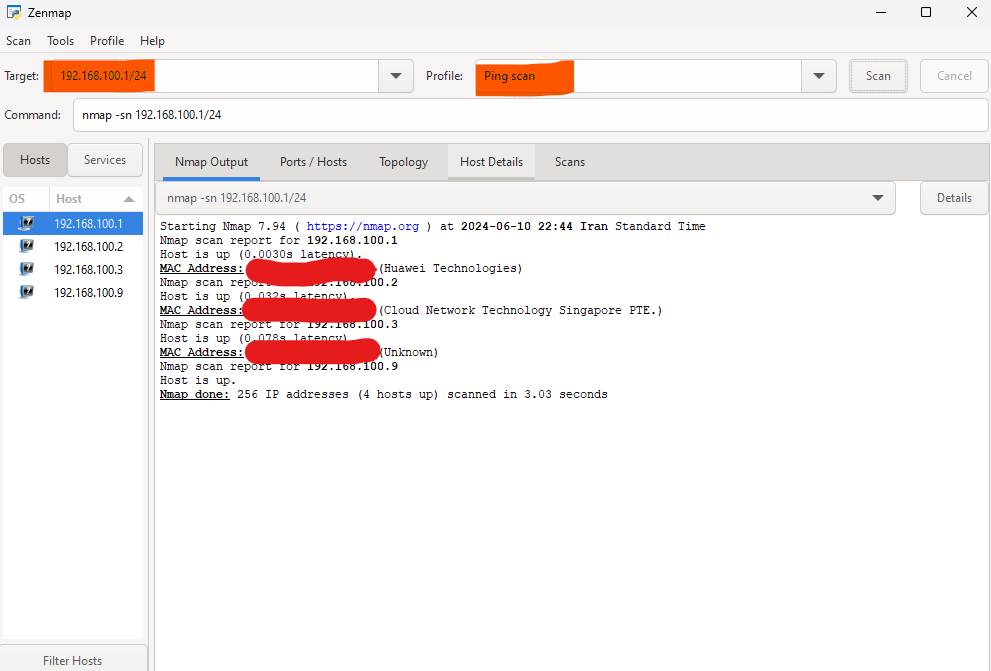

در تصویر زیر اگر دقت فرمایید، بنده در قسمت target، رنج شبکه داخلی خود را وارد نمودم، و در profile، نوع اسکن را ping scan قرار دادم، و کلیه دستگاه های آنلاین و ip و مک و حتی مدل آنها را برای من نشان میدهد. همچنین در قسمت command ، دستور لینوکسی و مختص nmap آن را هم قرار داده، یعنی اگر شما این دستور را در لینوکس خود کپی کنید، همین نتیجه را میبینید.

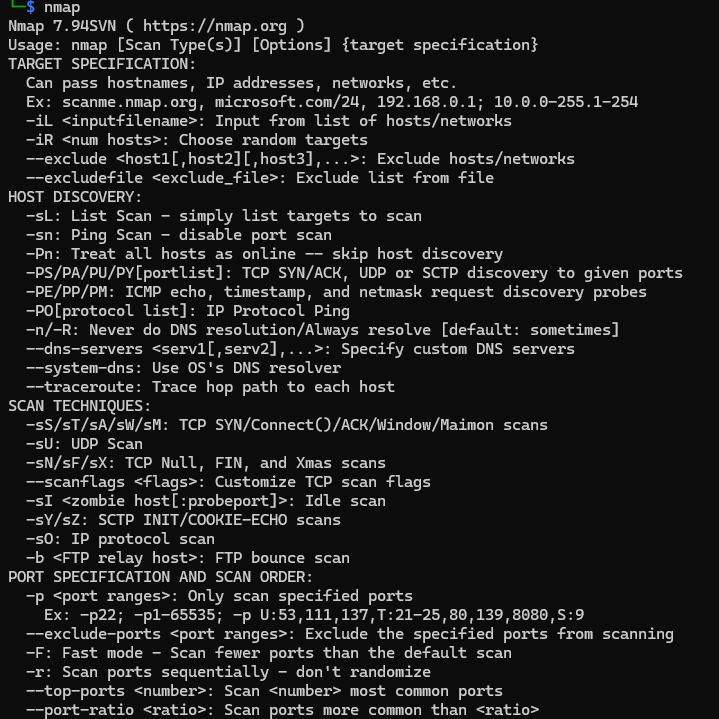

توقع میره شما با این نرم افزار حسابی کلنجار برید(profile های مختلف را تست کنید، البته فقط روی ip شخصی، چون بار قانونی دارد) و به قسمت command نیز بسیار دقت کنید که با دستوراتش نیز آشنا شوید. اگر nmap را به صورت خالی در لینوکس بزنید، سوییچ های آن نمایش داده میشود که تصویر آن در پایین میباشد که توضیحاتش کامل است.

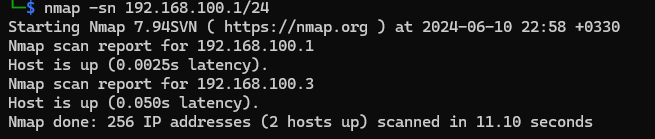

در تصویر پایین هم command اسکن اول را کپی کردم، که اگر توجه کنید، میبینید که Zenmap اسکن جذاب تری انجام میدهد.

و تمام، امیدوارم براتون مفید بوده باشه عزیزان